Como posso utilizar de forma eficaz as ferramentas de interface de linha de comando (CLI) para aprimorar minhas operações táticas?

No reino das operações táticas, a Interface de Linha de Comando (CLI) surge como uma ferramenta poderosa, capacitando os usuários com a habilidade de empunhar todas as capacidades de seus sistemas com precisão e eficiência. Este artigo mergulha na importância das ferramentas CLI em cenários táticos, explorando suas vantagens e exibindo suas diversas aplicações em reconhecimento, consciência situacional, análise de rede e manipulação de dados.

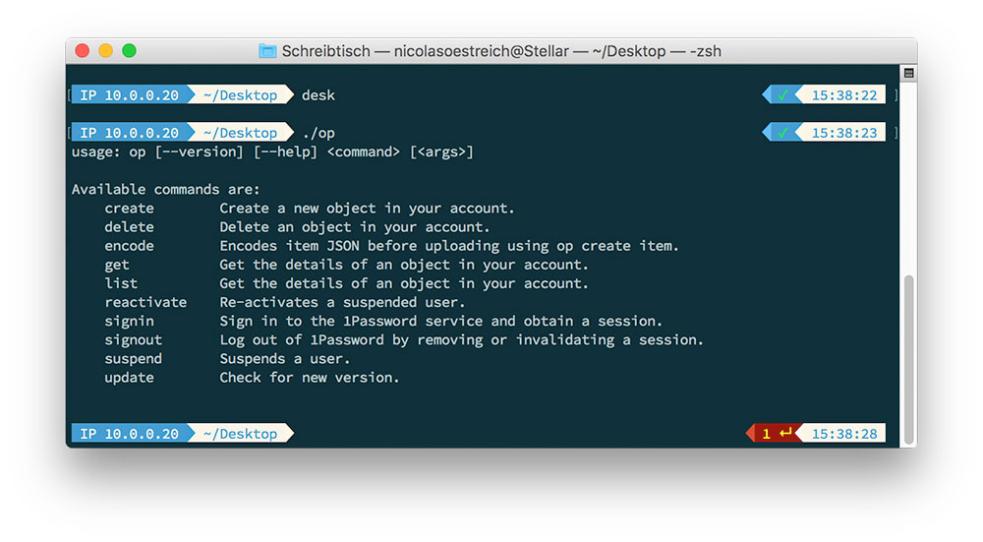

Ferramentas CLI Essenciais Para Operações Táticas

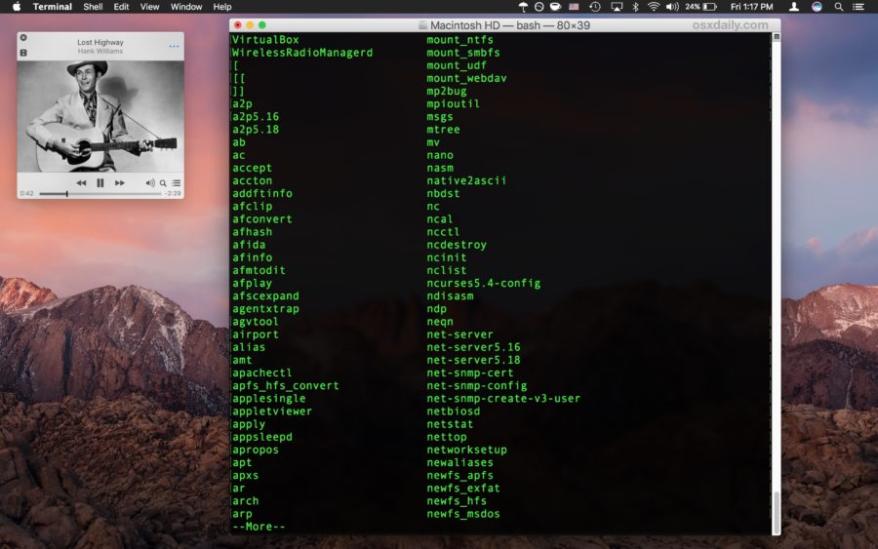

Uma infinidade de ferramentas CLI está disponível, cada uma adaptada para tarefas específicas dentro das operações táticas. Entre as mais comumente empregadas estão:

- Reconhecimento e coleta de inteligência: Ferramentas como Nmap, Wireshark e Metasploit auxiliam na varredura de redes, descoberta de vulnerabilidades e análise de tráfego de rede, fornecendo inteligência valiosa para tomada de decisão informada.

- Consciência situacional e tomada de decisão: Ferramentas como Google Earth, GPSd e Tactical Analysis Tools (TAT) permitem a visualização de dados, criação de mapas e rastreamento de ativos, aprimorando a consciência situacional e apoiando a tomada de decisão eficaz.

- Análise de rede e segurança: Ferramentas como tcpdump, Snort e Security Onion facilitam a análise de tráfego de rede, detecção de anomalias e identificação de ameaças à segurança, garantindo a integridade das redes táticas.

- Manipulação de dados e automação: Ferramentas como grep, sed e awk capacitam os usuários a analisar, filtrar e transformar dados de forma eficiente, enquanto linguagens de script como Python e Bash permitem a automação de tarefas repetitivas, simplificando as operações táticas.

Reconhecimento E Coleta De Inteligência

As ferramentas CLI desempenham um papel fundamental na coleta de inteligência e condução de reconhecimento. Ferramentas de varredura de rede como Nmap e Angry IP Scanner descobrem portas e serviços abertos, revelando potenciais vulnerabilidades. Ferramentas como Wireshark e tcpdump capturam e analisam o tráfego de rede, fornecendo insights sobre a atividade da rede e identificando padrões suspeitos. Metasploit, uma poderosa estrutura de teste de penetração, permite a exploração de vulnerabilidades para obter acesso a sistemas e extrair informações valiosas.

Consciência Situacional E Tomada De Decisão

As ferramentas CLI aprimoram a consciência situacional, fornecendo visualização e análise de dados em tempo real. Ferramentas como Google Earth e GPSd permitem que os usuários visualizem dados geoespaciais, sobrepondo informações táticas em mapas para melhor compreensão do ambiente operacional. Tactical Analysis Tools (TAT) permite a criação de visualizações complexas, facilitando a análise de grandes conjuntos de dados e apoiando a tomada de decisão informada.

Análise De Rede E Segurança

As ferramentas CLI são indispensáveis para analisar o tráfego de rede, detectar anomalias e identificar ameaças à segurança. Ferramentas como tcpdump e Snort capturam e analisam pacotes de rede, permitindo a detecção de atividades suspeitas e ataques potenciais. Security Onion, uma plataforma abrangente de monitoramento de segurança, integra várias ferramentas de código aberto para fornecer detecção e análise de ameaças em tempo real, protegendo as redes táticas de ameaças cibernéticas.

Manipulação De Dados E Automação

A manipulação e automação de dados são cruciais nas operações táticas. As ferramentas CLI como grep, sed e awk permitem a análise, filtragem e transformação eficientes de dados, extraindo insights significativos de grandes conjuntos de dados. Linguagens de script como Python e Bash permitem que os usuários automatizem tarefas repetitivas, simplificando as operações e liberando tempo valioso para atividades críticas da missão.

Estudos De Caso E Exemplos Do Mundo Real

Numerosos exemplos do mundo real mostram o emprego bem-sucedido de ferramentas CLI em operações táticas. Em 2016, os militares dos EUA utilizaram ferramentas CLI para analisar o tráfego de rede e identificar atividades maliciosas durante um ataque cibernético, evitando uma potencial violação de dados confidenciais. Em 2018, agências de aplicação da lei usaram ferramentas CLI para rastrear um grupo de cibercriminosos envolvidos em um golpe de phishing em larga escala, levando à sua prisão e acusação.

Melhores Práticas E Considerações

Utilizar eficazmente as ferramentas CLI em operações táticas requer adesão às melhores práticas e consideração cuidadosa de vários fatores. A segurança é primordial, com medidas como senhas fortes, atualizações regulares e segmentação de rede essenciais para proteger os sistemas de acesso não autorizado. O treinamento é crucial para garantir que o pessoal seja proficiente no uso de ferramentas CLI e entenda suas capacidades e limitações. A integração com os sistemas existentes também é importante, garantindo interoperabilidade perfeita e maximizando o valor das ferramentas CLI dentro do ambiente tático.

As ferramentas CLI são ativos inestimáveis em operações táticas, capacitando os usuários com a habilidade de aproveitar todas as capacidades de seus sistemas e aprimorar sua eficácia operacional. Ao dominar essas ferramentas, as equipes táticas podem obter uma vantagem decisiva em reconhecimento, consciência situacional, análise de rede e manipulação de dados, permitindo-lhes tomar decisões informadas, responder rapidamente a ameaças e alcançar o sucesso da missão.

YesNo

Deixe uma resposta